¶ 1. Descripción General

En cualquier segmento, las empresas buscan cada vez más alcanzar ventaja competitiva. Para esto, no es suficiente solo interpretar correctamente los cambios determinados por las presiones del mercado. Es esencial disponer de herramientas que permitan readecuar rápidamente la oferta a la demanda, desarrollar nuevos productos y servicios, adaptar modelos de negocio y maximizar el aprovechamiento de las inversiones realizadas.

La gestión financiera impacta toda la organización, ya que implica procesos complejos y desafiantes, influenciados por regulaciones, cambio de divisas, nuevos mercados, rotación de personal, presupuestación, adquisiciones y fusiones, entre otros. Además, el modelo financiero debe estar alineado con información externa e integrar diversas fuentes de datos internas.

T6 Enterprise™ es una solución desarrollada por expertos financieros con amplia experiencia en empresas de diferentes tamaños y segmentos. Ofrece una interfaz gráfica intuitiva, diseñada para simplificar el uso y aislar a los usuarios de las complejidades técnicas de la aplicación.

Concebida sobre la base del concepto de Comprehensive Performance Management (CPM), la solución T6 Enterprise es una herramienta completa para la planificación financiera y el monitoreo del rendimiento corporativo. Su arquitectura web garantiza privacidad e integridad en el tráfico de datos, utilizando tecnologías avanzadas para crear conexiones seguras entre las aplicaciones.

¶ 1.1 Objetivo

Este manual tiene como objetivo proporcionar directrices y prácticas recomendadas para garantizar la seguridad de los datos y la integridad del sistema T6 Enterprise.

El objetivo es explicar las funcionalidades de seguridad disponibles en la herramienta y cómo utilizarlas para proteger la información corporativa.

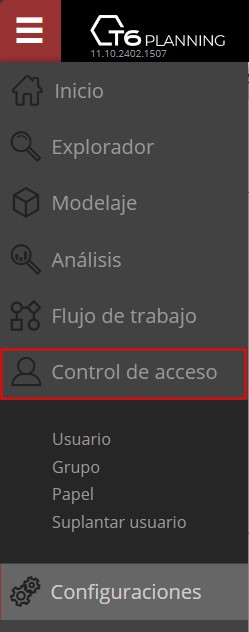

¶ 2. Control de Acceso

A través del menú principal tenemos la sección Control de Acceso, que nos permite acceder directamente a Usuarios, Grupos y Roles, así como a las herramientas de Suplantación de Usuario y Auditoría de Seguridad.

A continuación, detallamos los principales recursos y funcionalidades disponibles.

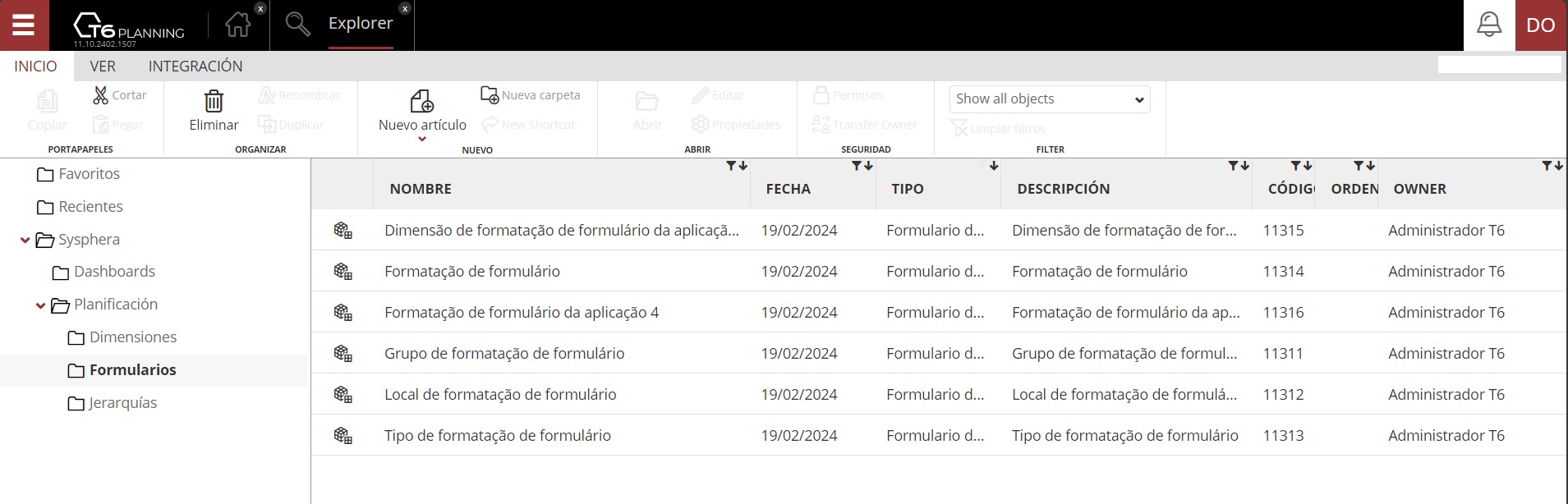

¶ 2.1 Objetos

Los objetos son los elementos listados en el Explorador del sistema, como formularios, dimensiones, jerarquías, carpetas, usuarios, tablas de datos, flujos de trabajo, disparadores, etc. Cada objeto tiene un propietario, que es el único con permiso para verlo o editarlo inicialmente.

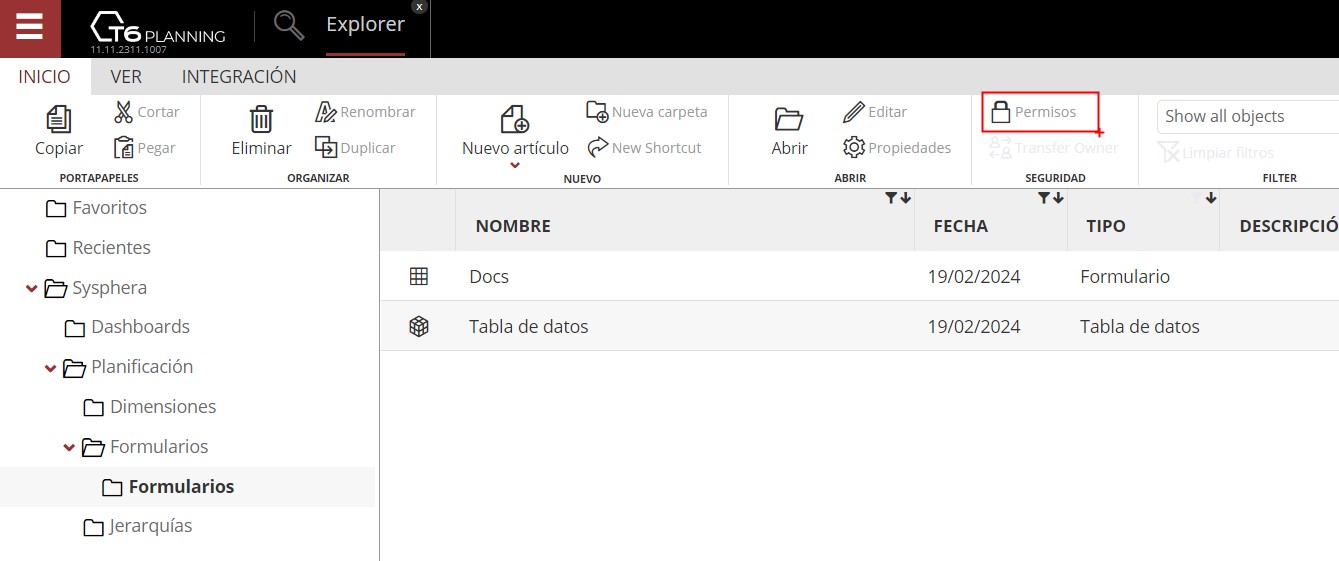

Para compartir un objeto, el propietario puede acceder a la pantalla de Permisos y definir qué usuarios o grupos tendrán acceso. Se recomienda siempre incluir el objeto en un grupo para facilitar la gestión de permisos.

Ejemplo práctico:

- Un Administrador crea un formulario de presupuesto y desea compartirlo con su equipo. Accede a los permisos del objeto, selecciona el grupo "Equipo Financiero" y otorga acceso de edición.

¶ 2.2 Datos

Los datos almacenados en el sistema, como información en tablas y dimensiones, deben filtrarse para garantizar que solo los usuarios autorizados tengan acceso. Esto se realiza mediante la creación de Roles, que definen los datos accesibles para cada usuario o grupo.

Ejemplo práctico:

- Un analista de costos debe acceder solo a los datos del Centro de Costo "Marketing". Se crea un rol para restringir el acceso a esa información específica.

¶ 2.3 Usuarios

Los usuarios representan a las personas registradas en el sistema. Solo los usuarios registrados pueden acceder a T6 Enterprise. A continuación, destacamos algunas funcionalidades importantes relacionadas con los usuarios:

Al crear o editar un usuario, es necesario completar campos obligatorios, como nombre, correo electrónico y perfil de acceso. Estos datos son esenciales para garantizar la identificación y el control de permisos.

Cada usuario necesita un perfil licenciado para acceder al sistema. En el modelo comercial de Cloud Tech6, todos los perfiles licenciados son del tipo Administrador.

Ejemplo práctico:

- Un nuevo colaborador es contratado y necesita acceder al sistema. El administrador crea un perfil de usuario y asigna la licencia correspondiente.

Para más detalles sobre la creación y configuración de usuarios, acceda a: Usuarios.

¶ 2.4 Grupos

Los grupos son la mejor forma de gestionar la seguridad dentro del sistema, ya que con ellos podemos crear un conjunto completo de permisos y agregar los usuarios que se ajusten.

Al crear un grupo, podemos definirlo de dos formas.

Si completamos el campo Aplicación, definiremos el grupo como Grupo de Aplicación, o si dejamos el campo Aplicación en blanco, lo definiremos como Grupo Global.

¶ 2.4.1 Grupos de Aplicación

Los grupos de aplicación determinan la seguridad de los objetos de cada aplicación (formularios de cubo o de datos, dimensiones, jerarquías, etc.).

¶ 2.4.2 Grupos Globales

Los grupos globales determinan la seguridad de los objetos independientes de la aplicación (carpetas, usuarios, tablas de datos, flujos de trabajo, disparadores, etc.).

Las funcionalidades disponibles para selección en un grupo global son solo para Gestores y administradores.

Para más información sobre Grupos, acceda a: Grupos.

¶ 2.5 Perfiles de Usuario vs Grupos

Es necesario prestar atención a los niveles de los grupos y perfiles de usuario para no proporcionar a un usuario funcionalidades mayores de las que se pretendía realmente.

Los grupos de aplicación "respetan" los perfiles de aplicación, es decir, si el usuario está vinculado a una aplicación con un perfil de tipo Analista y se inserta en un grupo de aplicación con permisos superiores (de gestor o administrador), el sistema no considera los permisos superiores, manteniendo solo los permisos del perfil Analista para el usuario.

El grupo global no está vinculado a aplicaciones, por lo que no considera el perfil de aplicación del usuario. Es decir, si un usuario tiene un perfil licenciado de Administrador y perfil de aplicación de Analista, y se coloca en un grupo global con permisos de administrador, por ejemplo, el sistema considerará los permisos superiores y el usuario podrá ejecutar funcionalidades o acceder a datos a los que no debería acceder.

¶ 2.5.1 Migración de versiones anteriores a la 11.5 o posteriores

Todos los usuarios deben continuar teniendo los mismos accesos al migrar versiones anteriores a una más actual.

En algunas situaciones, el sistema anterior proporcionaba acceso a objetos según el permiso que el usuario tenía sobre el tipo de objeto y no por funcionalidad. Por ejemplo, anteriormente, no era necesario poseer la funcionalidad Manager Explorer para tener acceso al menú de inclusión de objetos.

Al migrar el sistema a una versión actual, como es necesario que el usuario posea la funcionalidad para no perder accesos que ya poseía, el sistema crea varios grupos globales, uno para cada funcionalidad global existente, e incluye automáticamente a los usuarios en ellos, manteniendo los accesos existentes.

¶ 2.6 Roles

Los roles se refieren a los datos sensibles del sistema y pueden permitir o denegar el acceso a esos datos.

Los roles pueden ser estáticos (definiendo manualmente en cada dimensión los datos que pueden ser vistos por un usuario determinado) o dinámicos (basados en una tabla que contiene el usuario y las claves de las dimensiones).

Para más información sobre Roles, acceda a: Roles.

¶ 2.7 Transferencia de Propietario

La herramienta de transferencia de propietario en T6 le permite reasignar la propiedad de un objeto de un usuario a otro, manteniendo la integridad y seguridad de los datos. Cada objeto está asociado a un propietario específico.

Para más información sobre la transferencia de propietario, acceda a: Transferencia de Propietario.

¶ 2.8 Suplantar un Usuario

Para ver el sistema como otro usuario, es posible suplantarlo. Entre en el menú del sistema, abra Control de Acceso y haga clic en Suplantar usuario.

Solo los objetos que ambos usuarios tengan en común aparecerán en el Explorador.

Para más información sobre suplantación de usuarios, acceda a: Suplantar Usuario.

¶ 2.9 Auditoría de Seguridad

En Auditoría de Seguridad, se registran las modificaciones en los datos de usuarios, grupos y roles. También se registran los cambios de acceso a las funciones de T6, las aplicaciones que los usuarios pueden acceder y los permisos en Informes y Formularios.

Para más información sobre auditoría de seguridad, acceda a: Auditoría de Seguridad.

¶ 3. Q&A

Preguntas Frecuentes

1. ¿Cuál es la diferencia entre Grupos de Aplicación y Grupos Globales?

Los Grupos de Aplicación determinan la seguridad de los objetos específicos de cada aplicación (formularios, dimensiones, jerarquías), mientras que los Grupos Globales controlan objetos independientes de la aplicación (carpetas, usuarios, tablas de datos, flujos de trabajo). Los Grupos de Aplicación respetan los perfiles de aplicación de los usuarios, pero los Grupos Globales no consideran estos perfiles y pueden otorgar permisos superiores.

2. ¿Cómo funciona la jerarquía de permisos entre perfiles de usuario y grupos?

Los grupos de aplicación respetan los perfiles de aplicación. Si un usuario con perfil de Analista se agrega a un grupo de aplicación con permisos de Gestor, el sistema mantendrá solo los permisos del perfil Analista. Sin embargo, los Grupos Globales no consideran el perfil de aplicación y pueden otorgar permisos superiores al perfil del usuario.

3. ¿Cómo comparto un objeto con otros usuarios?

El propietario del objeto debe acceder a la pantalla de Permisos del objeto en el Explorador, seleccionar los usuarios o grupos que tendrán acceso y definir el nivel de permiso. Se recomienda incluir el objeto en un grupo para facilitar la gestión de permisos.

4. ¿Cuál es la diferencia entre Roles estáticos y dinámicos?

Los roles estáticos se definen manualmente en cada dimensión, especificando qué datos puede ver cada usuario. Los roles dinámicos se basan en una tabla que contiene el usuario y las claves de las dimensiones, permitiendo una gestión más automatizada y escalable del acceso a los datos.

5. ¿Cómo funciona la suplantación de usuario?

La suplantación permite que un usuario (generalmente un administrador) vea el sistema como si fuera otro usuario. Para esto, acceda al menú del sistema, abra Control de Acceso y haga clic en "Suplantar Usuario". Importante: solo los objetos que ambos usuarios tengan en común aparecerán en el Explorador.

6. ¿Qué tipos de cambios se registran en la Auditoría de Seguridad?

La Auditoría de Seguridad registra modificaciones en los datos de usuarios, grupos y roles, cambios de acceso a las funciones de T6, aplicaciones a las que los usuarios pueden acceder y permisos en Informes y Formularios. Esto permite rastrear todos los cambios relacionados con la seguridad del sistema.

7. ¿Para qué sirve la Transferencia de Propietario?

La herramienta de Transferencia de Propietario permite reasignar la propiedad de un objeto de un usuario a otro, manteniendo la integridad y seguridad de los datos. Esto es útil cuando los empleados dejan la empresa o cambian de función, garantizando que los objetos continúen siendo gestionados adecuadamente.

8. ¿Todos los usuarios necesitan una licencia para acceder a T6 Enterprise?

Sí, cada usuario necesita un perfil licenciado para acceder al sistema. En el modelo comercial de Cloud Tech6, todos los perfiles licenciados son del tipo Administrador, pero los permisos efectivos dependen de los grupos y roles asignados al usuario.

9. ¿Cómo restrinjo el acceso de un usuario a datos específicos?

Para restringir el acceso a datos específicos, es necesario crear Roles que definan qué datos puede acceder cada usuario o grupo. Por ejemplo, un analista puede tener acceso restringido solo a los datos de un Centro de Costo específico mediante la configuración de roles apropiados.