¶ 1. Visión General

Este manual aborda la importancia de la seguridad en la configuración del sistema, destacando la necesidad de proteger información valiosa. Permite a los administradores crear, editar y eliminar usuarios, además de asignar permisos, roles y perfiles específicos, como administradores, gerentes y analistas. Se abordan diversas funcionalidades, tales como:

- Personificación de usuarios;

- Configuración de acceso a las aplicaciones;

- Configuración de funcionalidades del sistema;

- Permisos a objetos;

¶ 1.1. Pre-Requisitos

Para poder crear y editar usuarios en T6, necesitaremos tener habilitadas algunas Features:

- Administrador: Gestionar la seguridad de la aplicación (pleno) (multi-app); y Gestionar Usuarios del Sistema;

- Gerente: Gestionar la Seguridad de la Aplicación;

Un usuario solo tendrá acceso a objetos de los cuales es propietario o tenga permisos.

¶ 1.1.1. Migración de versiones anteriores a la 11.5 o versiones superiores

Todos los usuarios deben conservar los mismos accesos al migrar versiones anteriores a una más reciente.

Al migrar el sistema a una versión actual, el sistema crea varios grupos globales, uno para cada funcionalidad global existente, e incluye automáticamente a los usuarios en ellos, manteniendo los accesos existentes.

¶ 2. Funcionalidades

La seguridad es uno de los elementos de mayor importancia dentro de cualquier organización. Toda la información controlada por sistemas CPM (Corporate Performance Management), como es el caso de T6, es extremadamente valiosa y no debe ser visualizada por cualquier persona. Por lo tanto, es necesario que la solución T6 sea configurada de manera sólida y eficiente para que la información esté protegida y solo el personal autorizado tenga acceso a ella.

Al implementar un modelo de seguridad, es necesario estar atento a los requisitos que el modelo de negocio necesita y también a los efectos de esta elección en términos de rendimiento y escalabilidad.

T6 cuenta con un modelo de seguridad que permite a los administradores y gerentes crear, configurar y mantener, de manera simple e intuitiva, el acceso al sistema y también a la información crítica dentro del modelo de negocio.

¶ 2.1. Acceso

Algunas configuraciones de seguridad de T6 pueden ser accedidas a través de la pantalla Usuarios, pues al igual que la mayoría de los sistemas de seguridad, T6 trabaja con el concepto de usuarios. Para realizar cualquier tarea dentro de T6 es necesario contar con un Login válido y una contraseña.

En el menú principal de T6, en la sección Control de Acceso, encontrará las siguientes opciones:

- Usuario

- Grupo

- Rol

- Personificar usuario;

Seleccionaremos Usuario y seremos dirigidos a una pestaña del Explorer con la lista de usuarios de T6.

¶ 3. Uso

Al acceder a la sección Usuarios se mostrará la lista de usuarios de T6. Es una pantalla accedida por los administradores del sistema y por los gerentes que tienen la función de gestionar usuarios.

En la lista de usuarios se muestran los usuarios de T6, así como alguna información: Nombre (nombre del usuario), Fecha (fecha de creación del usuario), Tipo (tipo de objeto dentro de T6), Descripción (muestra el correo electrónico del usuario), Código (código del objeto, generado automáticamente), Orden y Propietario (muestra el propietario del usuario).

Entre las acciones que podremos ejecutar están las siguientes tareas:

- Crear, editar y eliminar usuarios;

- Gestionar permisos en aplicaciones, funcionalidades y parámetros;

- Personificar usuario.

- Incluir y remover grupos en usuarios.

- Asignar roles.

Aún en la lista, junto al título de cada columna, hay botones para facilitar la visualización y filtrado de los usuarios:

-

: Haga clic para abrir un panel lateral con opciones de filtrado, mostrará las filas de acuerdo con el filtro seleccionado. Tenemos 2 "boxes", la primera en la que podemos hacer clic en el botón:

: Haga clic para abrir un panel lateral con opciones de filtrado, mostrará las filas de acuerdo con el filtro seleccionado. Tenemos 2 "boxes", la primera en la que podemos hacer clic en el botón:  , se mostrarán las opciones de filtrado (es igual a; es diferente de; comienza con; termina con; contiene; no contiene) y la segunda en la que ingresaremos lo que queremos filtrar. Después de la inserción, haga clic en

, se mostrarán las opciones de filtrado (es igual a; es diferente de; comienza con; termina con; contiene; no contiene) y la segunda en la que ingresaremos lo que queremos filtrar. Después de la inserción, haga clic en  , la lista se modificará, mostrando solo lo que está dentro del filtro;

, la lista se modificará, mostrando solo lo que está dentro del filtro; -

: Al hacer clic, cambiará el orden de visualización de los elementos en la lista, ascendente o descendente.

: Al hacer clic, cambiará el orden de visualización de los elementos en la lista, ascendente o descendente.

¶ 3.1. Perfiles de Usuario

La premisa básica de un usuario es que debe ser asignado a un perfil específico. Los perfiles permiten dividir a los usuarios según su rol dentro del modelo de negocio y, por lo tanto, permiten o no accesos o configuraciones a determinadas áreas dentro de T6.

Al crear un usuario, debemos definir un perfil licenciado de planificación y de consolidación, entre las opciones tenemos:

- Analistas: Usuarios cuya función está relacionada con la participación en el Workflow, uso de Entradas de Registro, lectura y escritura de comentarios en las celdas de nivel intermedio, exportación de XBRL, visualización de informes de gestión. Los Analistas tienen acceso a los módulos: Workflow, Formularios, Informes y Dashboard.

- Gerentes: Usuarios cuya función es la gestión de la solución T6, modelado de la estructura de datos, fórmulas, reglas de negocio, gestión del Workflow de la solución, creación de formularios, gestión de Entradas de Registro y sus modelos, gestión de la seguridad de la aplicación, gestión de XBRL, ejecución de carga de datos, creación/publicación de informes de gestión y demás aspectos pertinentes al uso diario de la solución. Los Gerentes tienen acceso a todos los módulos, pero solo los administradores tienen acceso a todas las funcionalidades.

- Administradores: Usuarios cuya función es administrar el entorno y la infraestructura de la aplicación T6. Los administradores tienen acceso total a todos los módulos y datos de una aplicación. El administrador gestiona las rutinas de carga de datos.

Podemos cambiar el perfil de un usuario ya creado, seleccionándolo en la lista y haciendo clic en  .

.

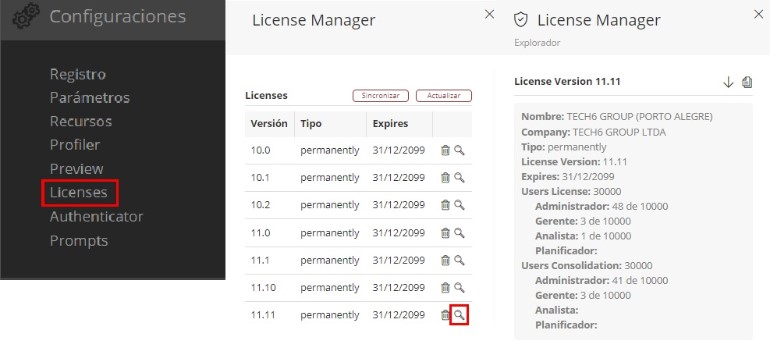

¶ 3.1.1 Licencias

En el caso de aplicaciones on premises (instaladas en el entorno del cliente), los perfiles de usuario deben distribuirse de acuerdo con las licencias compradas por el cliente.

Es posible verificar los perfiles disponibles para el cliente en Configuraciones >> Licencias, haciendo clic en la lupa al lado de la licencia.

¶ 3.2. Creación y Edición de Usuario

Para crear un nuevo usuario en T6, debemos seguir los siguientes pasos:

- En el menú principal de T6 podemos acceder a 2 posibles caminos;

- Seleccionando la opción Explorer;

o

- Seleccionando la opción Explorer;

- seleccionando la opción Control de Acceso → Usuario;

- Haremos clic en

en la sección Nuevo en la ribbon, iremos a Control de Acceso y seleccionaremos Usuario;

en la sección Nuevo en la ribbon, iremos a Control de Acceso y seleccionaremos Usuario; - Se abrirá un panel lateral en el que ingresaremos la información para crear el nuevo usuario, los campos con * son obligatorios;

- Login *: Ingrese el nombre que se utilizará para acceder a T6;

- Nombre *: Ingrese el primer nombre del usuario;

- Segundo Nombre: Ingrese el segundo nombre del usuario (opcional);

- Apellido *: Ingrese el apellido del usuario;

- Perfil Licenciado de Planificación *: Seleccione el perfil licenciado del usuario en la aplicación de planificación;

- Perfil Licenciado de Consolidación *: seleccione el perfil licenciado del usuario en la aplicación de consolidación;

- Correo Electrónico *: Ingrese la dirección de correo electrónico que se podrá utilizar para iniciar sesión y se utilizará para recibir notificaciones de T6 y alertas sobre el flujo del proceso dentro de la aplicación;

- Aplicaciones: Seleccione las aplicaciones a las que el usuario tendrá acceso;

- Contraseña *: Ingrese la contraseña que se definirá o modificará para el usuario. Esta contraseña debe cumplir con las políticas de seguridad configuradas por el administrador de la aplicación;

- Confirmar Contraseña *: Ingrese exactamente la misma contraseña que en el campo Contraseña;

También tenemos algunas checkboxes: - Expirar la contraseña cada XX día(s): Marque la checkbox si desea que el usuario sea obligado a cambiar la contraseña cada período predeterminado por el administrador de la aplicación. El período predeterminado es de 30 días;

- Forzar el cambio de contraseña en el próximo inicio de sesión de este usuario: Marque la checkbox para forzar el cambio de contraseña del usuario la próxima vez que acceda a la aplicación;

- Usuario Activo: Desmarque la checkbox para inhabilitar al usuario;

- Administrador Multi-Aplicaciones: Marque la checkbox si desea que el usuario pueda migrar features.

- Bloqueado: Marque la checkbox si desea bloquear el acceso del usuario a T6;

- Para finalizar, haga clic en

.

.

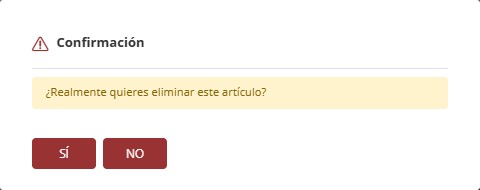

¶ 3.3. Eliminar Usuario

Es la funcionalidad que permite eliminar el registro de un usuario de la aplicación. Los usuarios eliminados no pueden recuperarse.

Para Eliminar Usuario:

- En el menú principal de T6, podemos acceder por 2 caminos posibles;

- Seleccionando la opción Explorer;

o - Seleccionando la opción Control de Acceso → Usuario;

- Seleccionando la opción Explorer;

- En la lista de usuarios, seleccione el usuario que desea eliminar, haciendo clic sobre él;

- En la ribbon, en la sección Organizar, haga clic en el botón

;

; - Se abrirá un popup para confirmar la acción realizada;

- Si está de acuerdo y realmente desea eliminar el usuario seleccionado, haga clic en Sí;

Un usuario solo puede eliminarse si no está asociado a ninguna tarea como Planificador/Responsable del Reporte de Datos o Revisor, y tampoco está asociado a ningún grupo.

¶ 3.4. Personificar Usuario

La personificación de usuarios en T6 puede utilizarse para "asumir" la identidad de un usuario específico dentro del sistema. Esto permite visualizar los datos y los objetos en común asociados al usuario personificado y al usuario conectado.

Para utilizar la personificación de usuarios, sigamos los siguientes pasos:

- En el menú principal de T6, seleccionamos la opción Control de Acceso;

- En control de acceso, seleccionamos la opción Personificar Usuario;

- Se abrirá una ventana emergente (pop-up) en la cual seleccionaremos el usuario que vamos a personificar;

- Al hacer clic en

, se mostrará una lista con todos los usuarios disponibles para personificación;

, se mostrará una lista con todos los usuarios disponibles para personificación; - Seleccione el usuario y haga clic en

;

; - Al hacer clic en personificar, seremos automáticamente conectados al usuario personificado, pudiendo visualizar e interactuar con los objetos en común para los dos usuarios;

- Para volver a utilizar el sistema con el usuario anterior, haga clic en

, seremos reconectados automáticamente, sin necesidad de ingresar las credenciales nuevamente.

, seremos reconectados automáticamente, sin necesidad de ingresar las credenciales nuevamente.

Los objetos mostrados en el explorador serán una intersección del usuario original con el usuario personificado, es decir, solo se mostrarán los objetos que ambos usuarios tienen en común.

¶ 4. Permisos de Usuarios

Al seleccionar un usuario, podemos modificar sus permisos. Para ello, en la sección Seguridad de la ribbon, haremos clic en  , y se abrirá un panel lateral con las siguientes opciones:

, y se abrirá un panel lateral con las siguientes opciones:

¶ 4.1. Grupos

- Después de seleccionar un usuario en la lista, haremos clic en

, en la sección de seguridad de la ribbon;

, en la sección de seguridad de la ribbon;

En Grupos, se mostrará una lista de grupos, en la cual aparecerán:

- Grupos de aplicación a los que el usuario tiene acceso (acceso a la aplicación).

- Grupos Globales a los que el usuario que ha iniciado sesión tiene permiso.

Para añadir el usuario a un grupo, seguiremos los siguientes pasos:

- Haremos clic en

para mostrar los grupos seleccionados y los grupos disponibles para selección;

para mostrar los grupos seleccionados y los grupos disponibles para selección;

- Se mostrará una lista con el nombre de los grupos y al lado una checkbox para seleccionarlos;

- Marque la checkbox de los grupos a los que desea añadir el usuario;

- Haga clic en

;

;

- Volveremos a la página principal, ahora mostrando los grupos a los cuales el usuario será añadido;

- Para finalizar, haga clic en

.

.

Para eliminar al usuario de un grupo, seguiremos los siguientes pasos:

- Haremos clic en

para mostrar los grupos seleccionados;

para mostrar los grupos seleccionados;

- Se mostrará una lista con el nombre de los grupos. Los grupos a los que el usuario está añadido tendrán la checkbox marcada;

- Haga clic en la checkbox para desmarcar los grupos de los que desea eliminar al usuario;

- Haga clic en

;

; - Para finalizar, haga clic en

.

.

Un usuario solo puede añadir a otro usuario en un grupo si tiene permiso en el grupo.

Para más información sobre la creación y configuración de grupos, acceda a: Seguridad - Grupos

¶ 4.2. Aplicaciones

-

Después de seleccionar un usuario en la lista, haremos clic en

, en la sección de seguridad de la ribbon;

, en la sección de seguridad de la ribbon; -

En Aplicaciones, se mostrará la lista de aplicaciones a las que el usuario tiene acceso.

Para añadir acceso al usuario, seguiremos los siguientes pasos:

- Haremos clic en

para mostrar las aplicaciones seleccionadas y las aplicaciones disponibles para selección;

para mostrar las aplicaciones seleccionadas y las aplicaciones disponibles para selección;

- Se mostrará una lista con el nombre de las aplicaciones, una checkbox para seleccionarlas y un cuadro para seleccionar el perfil;

- Marque la checkbox de las aplicaciones que desea habilitar para el usuario;

- Al lado del nombre de la aplicación, tendremos un cuadro para seleccionar el perfil de acceso que tendrá el usuario

(Administrador, Gestor o Analista), seleccione el perfil deseado;

(Administrador, Gestor o Analista), seleccione el perfil deseado; - Haga clic en

;

;

- Volveremos a la página principal, ahora mostrando las aplicaciones y el perfil de acceso a las que el usuario será añadido;

- Para finalizar, haga clic en

.

.

Para eliminar el acceso del usuario a las aplicaciones:

- Haremos clic en

para mostrar las aplicaciones seleccionadas;

para mostrar las aplicaciones seleccionadas;

- Se mostrará una lista con el nombre de las aplicaciones, una checkbox para seleccionarlas y un cuadro para seleccionar el perfil. Las aplicaciones a las que el usuario ya tiene acceso estarán marcadas y con el perfil seleccionado;

- Desmarque las checkboxes de las aplicaciones de las que desea eliminar al usuario;

- Haga clic en

;

; - Para finalizar, haga clic en

.

.

¡El perfil seleccionado en el cuadro de selección de perfil debe ser igual o inferior al perfil del usuario licenciado!

¶ 4.3. Roles

-

Después de seleccionar un usuario en la lista, haremos clic en

, en la sección de seguridad de la ribbon;

, en la sección de seguridad de la ribbon; -

En Roles, se mostrará la lista de roles a los que el usuario tiene acceso.

Para añadir roles a un usuario, seguiremos los siguientes pasos:

- Haremos clic en

para mostrar los roles seleccionados y los roles disponibles para selección;

para mostrar los roles seleccionados y los roles disponibles para selección;

- Se mostrará una lista con los nombres de los roles y al lado una checkbox para selección;

- Marque la checkbox de los roles que desea habilitar para el usuario;

- Haga clic en

;

;

- Volveremos a la página principal, ahora mostrando los roles que serán añadidos al usuario;

- Para finalizar, haga clic en

.

.

Para eliminar roles de un usuario, seguiremos los siguientes pasos:

- Haremos clic en

para mostrar los roles seleccionados y los roles disponibles para selección;

para mostrar los roles seleccionados y los roles disponibles para selección;

- Se mostrará una lista con los nombres de los roles y al lado una checkbox para selección, los roles a los que el usuario tiene acceso tendrán la checkbox marcada;

- Desmarque las checkboxes de los roles que desea eliminar del usuario;

- Haga clic en

;

; - Para finalizar, haga clic en

.

.

Los roles funcionan como permisos, habilitarán o limitarán el acceso a los datos del cubo, dependiendo de cómo estén configurados.

Para más información sobre la creación y configuración de roles, acceda a: Seguridad - Roles

¶ 4.4. Funcionalidades

- Después de seleccionar un usuario en la lista, haremos clic en

, en la sección de seguridad de la ribbon;

, en la sección de seguridad de la ribbon;

En Funcionalidades tenemos las funcionalidades que el usuario podrá ejecutar dentro de una aplicación específica, para configurarlas seguiremos los siguientes pasos:

-

En Aplicación haremos clic en

para mostrar las aplicaciones disponibles para el usuario;

para mostrar las aplicaciones disponibles para el usuario; -

En Recursos por usuario tenemos las funcionalidades de cada perfil, haga clic en

para seleccionar las funcionalidades a través de una checkbox:

para seleccionar las funcionalidades a través de una checkbox:

Haga clic para expandir las opciones del perfil Administrador

| Funcionalidad |

|---|

| Seleccionar todos |

| Gestionar la seguridad de la aplicación (completa)(multi-app) |

| Gestionar los usuarios del sistema |

| Gestionar parámetros y configuraciones del sistema |

| Gestionar rutinas de carga |

Haga clic para expandir las opciones del perfil Gestor

| Gestor |

|---|

| Seleccionar todos |

| Crear y visualizar dashboards/mapas |

| Crear y visualizar formularios de entrada de datos |

| Crear y visualizar profitability analysis |

| Crear y visualizar what-if |

| Desbloquear cubo bloqueado por otro usuario |

| Ejecutar carga de datos |

| Gestionar la estructura de las pistas |

| Gestionar la estructura de las tablas de datos |

| Gestionar la estructura de los triggers |

| Gestionar la estructura de los procesos |

| Gestionar la estructura/modelo de la aplicación |

| Gestionar la seguridad de la aplicación |

| Gestionar fórmulas |

| Gestionar el Workflow |

| Gestionar XBRL |

| Habilitar edición de fórmulas |

| Habilitar la ejecución de fórmulas |

| Para la instancia |

| Personificar acción |

| Fijar instancia |

| Publicar proceso |

| Sincronizar informes gerenciales |

| Sysphera Excel Add-In con todas las funcionalidades |

| Transferencia de responsable de las instancias |

| Visualizar proceso |

| Asistente para nuevos escenarios |

| Asistente de simulación |

Haga clic para expandir las opciones del perfil Analista

| Analista |

|---|

| Seleccionar todos |

| Actuar en el workflow con cualquier tipo de tarea |

| Ejecutar fórmulas en el formulario |

| Exportar XBRL |

| Permitir la lectura de comentarios en celdas de nivel intermedio |

| Permitir la lectura y escritura de comentarios en celdas de nivel intermedio |

| Visualizar dashboard |

| Visualizar detalles |

| Visualizar fórmula |

| Visualizar formularios de entrada de datos |

| Visualizar informes gerenciales |

Sólo se habilitarán funcionalidades según el perfil definido en la pestaña Aplicación.

-

Para eliminar funcionalidades, podemos desmarcar la checkbox para eliminar una funcionalidad específica, o hacer clic en

para eliminar todas las funcionalidades de un perfil.

para eliminar todas las funcionalidades de un perfil. -

Haga clic en

;

; -

Para finalizar, haga clic en

.

.

También tenemos los Recursos por grupos, pero solo para visualización. Para editar es necesario acceder desde Grupos.

¶ 4.5. Permisos

- Después de seleccionar un usuario en la lista, haremos clic en

, en la sección de seguridad del ribbon.

, en la sección de seguridad del ribbon.

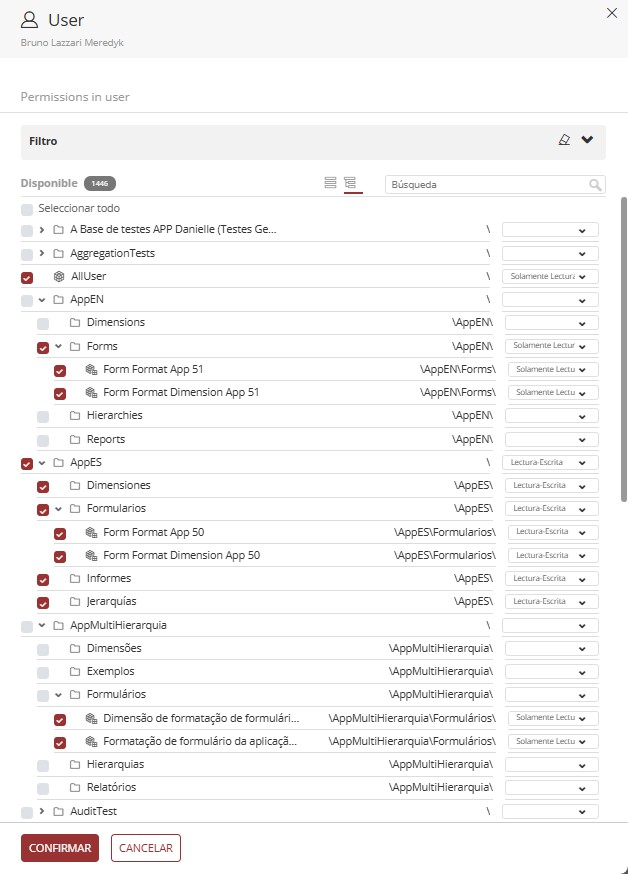

En Permisos definiremos qué objetos el usuario podrá editar y visualizar o solo visualizar. Seguiremos los siguientes pasos:

- Haremos clic en

para mostrar los objetos disponibles en el sistema, la ruta y una box para seleccionar el permiso;

para mostrar los objetos disponibles en el sistema, la ruta y una box para seleccionar el permiso;

- Al hacer clic en gestionar, se mostrará el listado de objetos. Es posible visualizar el listado en forma de árbol jerárquico, para facilitar la visualización de los objetos y sus rutas.

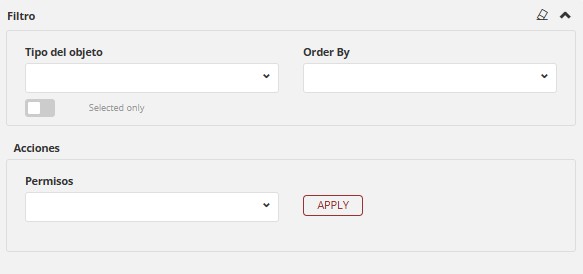

- También es posible aplicar filtros; al hacer clic en ∨ se mostrarán acciones de filtrado.

- En el dropdown Tipo de Objeto es posible seleccionar el tipo de objeto que se mostrará en el listado.

- En el dropdown Ordenar por, se muestran las opciones: Orden Ascendente y Orden Descendente.

- Tenemos un botón de cambio Solo Seleccionados; al habilitarlo, solo los objetos que están seleccionados para el usuario se mostrarán en el listado.

- En Permisos, tenemos un cuadro para la selección de permisos; al hacer clic, se muestran las opciones: Solo Lectura y Lectura-Escritura; al hacer clic en Aplicar, todos los objetos seleccionados tendrán el permiso elegido aplicado.

- Marque la checkbox de los objetos para los cuales desea habilitar permisos para el usuario, o desmarque los que desea deshabilitar;

- Al lado del nombre del objeto, se mostrará su ruta y una box para seleccionar el permiso de acceso que el usuario tendrá

(Solo lectura o Lectura-Escritura);

(Solo lectura o Lectura-Escritura); - Haga clic en

para finalizar la selección.

para finalizar la selección. - Haga clic en

;

; - Para finalizar, haga clic en

.

.

Un usuario solo puede conceder permisos a objetos para los cuales él mismo tiene permiso.

¶ 4.6. Servicios

Los servicios fueron creados para permitir, de forma práctica, que un servicio se conecte con T6 de manera externa vía API.

Está vinculado al usuario y utiliza los permisos y funcionalidades de dicho usuario.

Los servicios se utilizarán en situaciones de servidor a servidor;

Cuando un servicio necesite consumir datos del T6 sin acceder a la interfaz y sin necesidad de estar con un usuario conectado.

Para crear un servicio, seguiremos los siguientes pasos:

- Haremos clic en

para registrar un nuevo servicio;

para registrar un nuevo servicio; - Completaremos el Nombre del servicio;

- Podemos establecer una Fecha de expiración del servicio (si no se define una fecha, el token será válido hasta la eliminación del servicio);

- En Símbolo, tenemos el token que se genera al hacer clic en agregar;

: Haga clic para mostrar u ocultar el token generado;

: Haga clic para mostrar u ocultar el token generado; : Haga clic para copiar el token al portapapeles;

: Haga clic para copiar el token al portapapeles;

- El token generado se utilizará para hacer la llamada API

qablue.tech6cloud.com/api/Service/Execute(en este ejemplo, qablue es el nombre de su dominio).- Esta API no requiere autenticación, ya que utiliza el token para autenticarse;

- Al hacer clic en

, el servicio creado aparecerá en forma de lista en el panel anterior;

, el servicio creado aparecerá en forma de lista en el panel anterior; - Para editar un servicio creado, haga clic en

;

; - Para eliminar un servicio creado, haga clic en

.

.

El token generado se utiliza para realizar una solicitud a la aplicación a través de la API: qablue.tech6cloud.com/api/Service/Execute;

-

En los encabezados solo tendremos el Content-Type, ya que queremos enviar contenido al T6. El verbo utilizado siempre será POST.

-

En el Request Body, definimos lo que se hará a través del servicio. La primera información obligatoria es una URL (la URL será el servicio interno del T6 que queremos utilizar), luego se debe ingresar el Token generado, que servirá para autenticar el servicio (si el token ha expirado o no es válido, la ejecución se bloqueará por error). Con esta información ya podemos ejecutar la API y recibir una respuesta con la información solicitada.

-

Si añadimos Data al Request Body, el sistema, internamente, lo reconocerá como un POST.

Ejemplo del Request Body:

{

"Url":"Resource/GetWords",

"Token":"2b2a8d095b838740bc91016cd929ab0d771",

"Data":["Options","Help","Logout"]

}

La pestaña de servicios solo se muestra para usuarios multi-admin.

Si ha iniciado sesión como usuario multi-admin, será posible habilitar la pestaña de servicios para otros usuarios, de lo contrario, no.

¶ 4.7. Parámetros

En Parámetros, podemos definir los parámetros de seguridad para el usuario, relacionados con contraseñas e inicio de sesión.

- Al acceder a la sección Parámetros, encontraremos:

- Periodo de inactividad después del último inicio de sesión en el que se debe restablecer la contraseña (días);

- Tiempo para la expiración de la contraseña; *

- Verificación del historial de contraseñas; *

- Intervalo de expiración de la sesión; **

- Autenticación multifactor (ninguna o correo electrónico); ***

Para obtener más información sobre los parámetros mencionados, visite los enlaces:

* - Restablecimiento de contraseña

** - Tiempo de espera de la sesión

*** - Autenticación de Dos Factores

- Después de completar los parámetros, haga clic en

y, finalmente, en

y, finalmente, en  .

.

Contamos con un nivel de granularidad que hace que la configuración de los parámetros se aplique de manera jerárquica. La configuración tiene la prioridad de USUARIO → GRUPO → SISTEMA.

¶ 5. Q&A

Preguntas Frecuentes

1. ¿Cuáles son los tipos de perfiles de usuario disponibles en T6?

Existen 4 tipos de perfiles principales:

Analistas: Participan en el Workflow, utilizan Entradas de Registro y visualizan informes;

Gestores: Gestionan la solución T6, modelado, creación de formularios y seguridad. Los gestores tienen acceso a todos los módulos, pero no a todas las funcionalidades dentro de ellos. El acceso completo a funcionalidades está restringido a los administradores;

Administradores: Administran el entorno, la infraestructura y las rutinas de carga de datos, con acceso total a módulos y datos de una aplicación;

Planificadores: Se enfocan en la entrada y análisis de datos, con acceso a formularios, informes y dashboards.

2. ¿Cuáles son los prerrequisitos para crear usuarios?

Para crear usuarios en T6, es necesario tener habilitadas las siguientes funcionalidades:

Administrador: Gestionar la seguridad de la aplicación (completa) (multi-app) y Gestionar usuarios del sistema;

Gestor: Gestionar Seguridad de la Aplicación.

3. ¿Qué campos son obligatorios al crear un usuario?

Los campos obligatorios para la creación de usuarios, marcados con *, son:

Login

Nombre

Apellido

Perfil Licenciado de Planificación

Perfil Licenciado de Consolidación

Correo Electrónico

Contraseña

Confirmar Contraseña

4. ¿Cómo forzar que un usuario cambie su contraseña en el próximo inicio de sesión?

Para forzar el cambio de contraseña de un usuario en el próximo intento de inicio de sesión, marque la checkbox Forzar el cambio de contraseña en el próximo inicio de sesión de este usuario durante la creación o edición del usuario.

5. ¿Cómo agregar un usuario a un grupo?

Para agregar un usuario a un grupo, siga los pasos a continuación:

- Acceda al Explorer y localice el usuario deseado;

- Seleccione el usuario y haga clic en Permisos en la sección de seguridad de la ribbon;

- Acceda a la pestaña Grupos;

- Haga clic en Gestionar;

- Marque las checkboxes de los grupos deseados;

- Haga clic en Aplicar y luego en Guardar.

6. ¿Qué tipos de permisos de usuario pueden asignarse a los objetos?

En permisos de usuario, están disponibles las siguientes opciones:

Solo lectura: El usuario solo puede visualizar los datos, sin posibilidad de edición;

Lectura-Escritura: El usuario puede visualizar y editar los datos.

7. ¿Qué es la personificación de usuario y cómo usarla?

La personificación de usuario permite "asumir" la identidad de otro usuario para visualizar datos y objetos en común.

Para utilizar la personificación de usuario, siga los pasos a continuación:

- Acceda al menú principal de T6 y seleccione Control de Acceso;

- Haga clic en Personificar Usuario;

- Seleccione el usuario deseado en la lista y haga clic en Personificar;

- Para volver al usuario original, haga clic en Logout y será reconectado automáticamente.

8. ¿Para qué sirven los Servicios en los permisos de usuario y cómo agregarlos?

Los servicios permiten conexiones externas vía API sin necesidad de interfaz ni usuario conectado. Son útiles para integraciones servidor-a-servidor mediante tokens de autenticación.

Para agregar servicios en los permisos de usuario, siga los pasos a continuación:

- Acceda al Explorer y localice el usuario deseado;

- En la ribbon, haga clic en Permisos en la sección de seguridad;

- Acceda a la pestaña Servicios;

- Haga clic en Añadir;

- Complete el Nombre del servicio y, opcionalmente, la Fecha de Expiración (el Símbolo se genera automáticamente y puede visualizarse o copiarse con los íconos al lado);

- Haga clic en Confirmar;

- Haga clic en Guardar para finalizar.

9. ¿Cuándo no es posible eliminar un usuario?

Un usuario solo puede eliminarse si no está asociado a ninguna tarea como Planificador, Responsable del Reporte de Datos o Revisor, y además no está asociado a ningún grupo.

10. ¿Quién puede ver la pestaña de Servicios en los permisos de usuario?

Para visualizar y gestionar la pestaña de servicios, es necesario que el usuario tenga el rol de multi-admin.